Просмотр процессов и TCP-портов в Windows стандартными средствами

Иногда нужно промониторить сетевые порты на локальной (или удаленной машине), но дополнительного программного обеспечения на этих компьютерах нет. Тут на выручку нам придут стандартные средства и консоль cmd ОС Windows.

Вы скажете, что есть бесплатные утилиты вроде TCPView от Марка Русиновича и Sysinternals, но сегодня не об этом. Только стандартные оснастки, только хардкор.

Кстати, если обратили внимание, то почти всегда в своих заметках касаемо консоли cmd я использую Powershell. Иными словами вы всегда можете исполнять команды командной строки cmd в Powershell. При этом все работает, так как будто вы находитесь в режиме cmd, но наоборот — исполнять командлеты Powershell в cmd не выйдет. Просто пользуйтесь Powershell консолью всегда — это практичней и удобней.

Для определения того, какой процесс использует нужный вам tcp-порт в ОС Windows Server или рабочей станции на Windows 7/8/8.1/10, вы можете использовать комбинации стандартных утилит netstat и tasklist.

С помощью нехитрой команды:

параметр -a — отображение всех подключений и ожидающих портов;

параметр -n — отображение адресов и номеров портов в числовом формате;

параметр -o —отображение кода (Process ID) процесса каждого подключения;

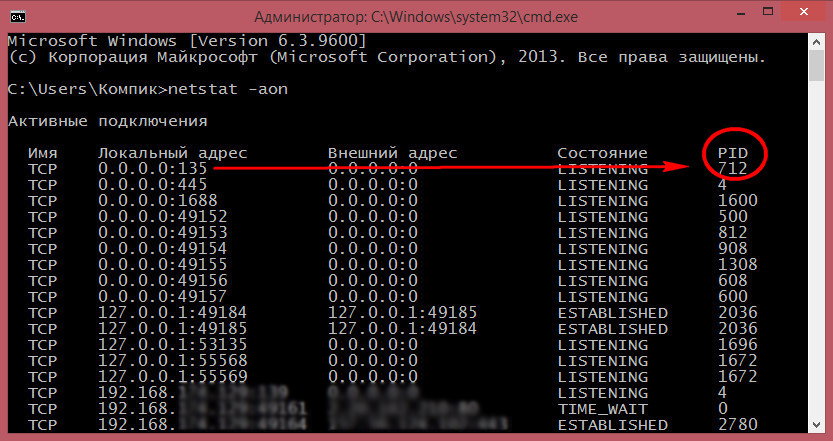

Соответственно, мы можем увидеть всю информацию о сетевых соединениях на уровне портов (см. скриншот):

Просмотр статуса сетевых портов и процессов в ОС Windows стандартными средствами.

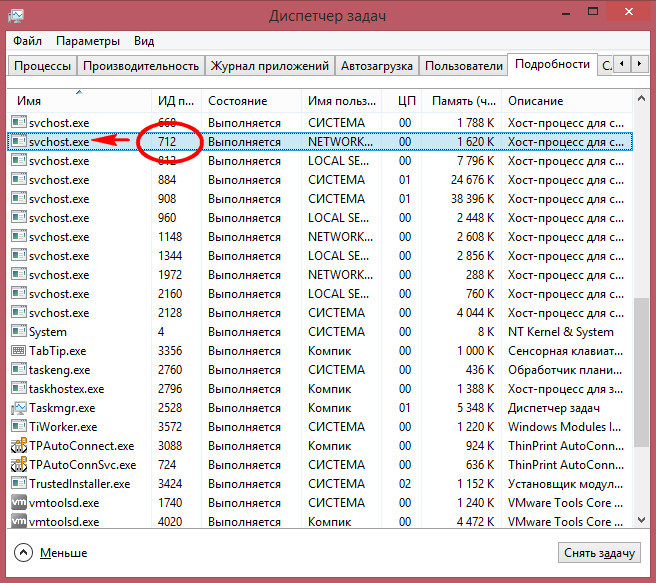

После того, как мы получили соответствие используемых портов к идентификаторам процессов с помощью команды netstat, мы запускаем Диспетчер задач Windows, с добавлением столбца для отображения Process ID (PID).

Если вы любите cmd , то не вылезая из нее пользуемся утилитой tasklist. В примере, приведенном выше, самые первые порты 1053 и 1054 используют процесс с PID 3464, так что напишем следующий запрос, используя команду tasklist:

alt=»Запускаем команду tasklist для просмотра портов и процессов.» width=»300″ height=»39″ /> Запускаем команду tasklist для просмотра портов и процессов.

То же самое, покажет Task Manager, если его запустить:

Отображение процессов в Windows Task Manager.

Эти открытые порты принадлежат процессу avp.exe, он же Антивирус Касперского.

На этом на сегодня это всё, подписывайтесь на обновления и до новых встреч!

Как посмотреть какие порты открыты на компьютере, и кто их использует

Думаю, если Вы нашли эту статью и собираетесь проверить какие порты открыты на ПК, то объяснять что такое порты, для чего они нужны и как используются различными программами, не нужно. Перейдем сразу к делу.

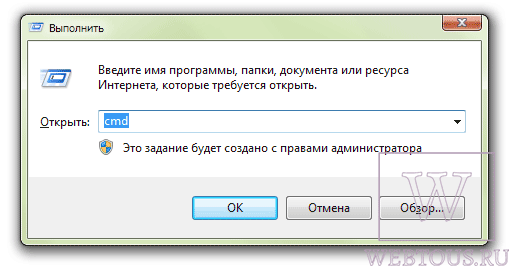

Чтобы проверить состояние портов, необходимо открыть командную строку. Для этого используйте шорткат Win+R, в появившемся окошке наберите cmd и нажмите Ввод:

В окне командной строки наберите команду netstat -a (перед знаком минус не забудьте поставить пробел), нажмите Ввод. После быстрого сканирования Вы сможете посмотреть какие сокеты открыты на Вашем ПК и в каком состоянии они находятся:

Как видим, для каждого активного сокета указывается протокол, локальный и внешний адрес, а также состояние протокола. Вот список и значение самых распространенных состояний:

- LISTENING – значит, что порт ожидает входящих соединений

- ESTABLISHED – соединение установлено

- CLOSE_WAIT – ожидание закрытия вследствие отключения удаленной стороны

- TIME_WAIT – порт закрыт, но еще ожидает входящие пакеты для обработки

- SYN_SENT – установка соединения

Возле номера каждого сокета в квадратных скобках указана программа, которая его использует (исполняемое имя файла).

Если Вы обнаружили, что какой-то порт использует программа, которую Вы не запускали и которая похожа на троян или вирус, то его следует закрыть. Закрыть порт можно при помощи фаервола. Однако гораздо быстрей и эффективней будет использовать небольшую бесплатную программу под названием Windows Worms Doors Cleaner (WWDC), которую Вы можете скачать прямо сейчас (51Kb).

После запуска она покажет список открытых сокетов, которые представляют опасность, и которые специалисты в области информационной защиты настоятельно рекомендуют держать отключенными: 135, 445, 137-139. Чтобы сделать их неактивными, просто нажмите кнопки справа от каждого красного значка:

После вступлений изменений в силу Вы получите такую картину:

Преимущество программы WWDC перед фаерволами состоит в том, что она не просто блокирует открытые порты, но закрывает их, отключая службы, которые их используют. Это, как Вы понимаете, гораздо эффективнее, потому что устраняет источник проблемы, а не симптомы.

Как определить программу, использующую тот или иной порт TCP/IP

П рограммы, способные соединяться с интернетом при подключении к сети используют так называемые порты — цифровые адреса сетевых устройств. Иногда при тонкой настройке программ или устройств возникает необходимость узнать, какое приложение занимает тот или иной порт, например с целью освободить его для другой программы. В Windows сделать это очень просто. Основных вариантов два: с помощью обычной командной строки и с помощью сторонних утилит.

В командной строке

Для отображения текущих соединений TCP/IP в Windows используется штатная консольная утилита netstat. Она может принимать более 10 параметров, но для того чтобы узнать какой порт занят каким процессом, вполне хватит трех: -a, -o и –n. Для начала необходимо получить список всех текущих соединений. От имени администратора откройте консоль CMD и выполните эту команду:

Данные будут выведены в пять колонок: имя, локальный адрес, внешний адрес, состояние и идентификатор процесса (PID). Отыщите нужный вам порт и посмотрите, с каким PID он связан. Теперь откройте Диспетчер задач, переключитесь на вкладку «Процессы» (в Windows 7) или «Подробности» (в Windows 8.1) и найдите в списке этот PID. А найдя его, вы идентифицируете и процесс.

Примечание: если в Диспетчере задач у вас не отображается ИД процесса, включите его через меню «Вид» -> «Выбрать столбцы».

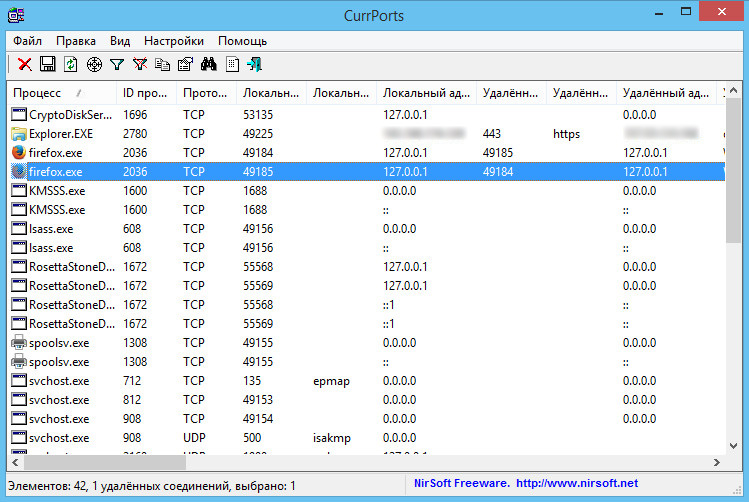

В утилите CurPorts

Второй способ более прост, но для определения занимающего порт процесса вам понадобится сторонняя утилита CurPorts. Она бесплатна, проста и не требует установки.

Если её запустить, в окошко будут выведены не только порты и связанные с ним процессы и сервисы, но и пути к исполняемым файлам, их описания, версии, данные о разработчике и много другой полезной информации.